最近发现的一个名为GoBruteforcer的基于Golang的僵尸网络以运行FTP、MySQL、phpMyAdmin和Postgres服务的网络服务器为目标

Palo Alto Networks Unit 42的研究人员最近发现了一个基于Golang的僵尸网络,被追踪为GoBruteforcer,其目标是运行FTP、MySQL、phpMyAdmin 和Postgres服务的网络服务器。

为了破坏目标系统,样本需要特殊条件,例如使用特定参数和已经安装的目标服务(使用弱密码)。

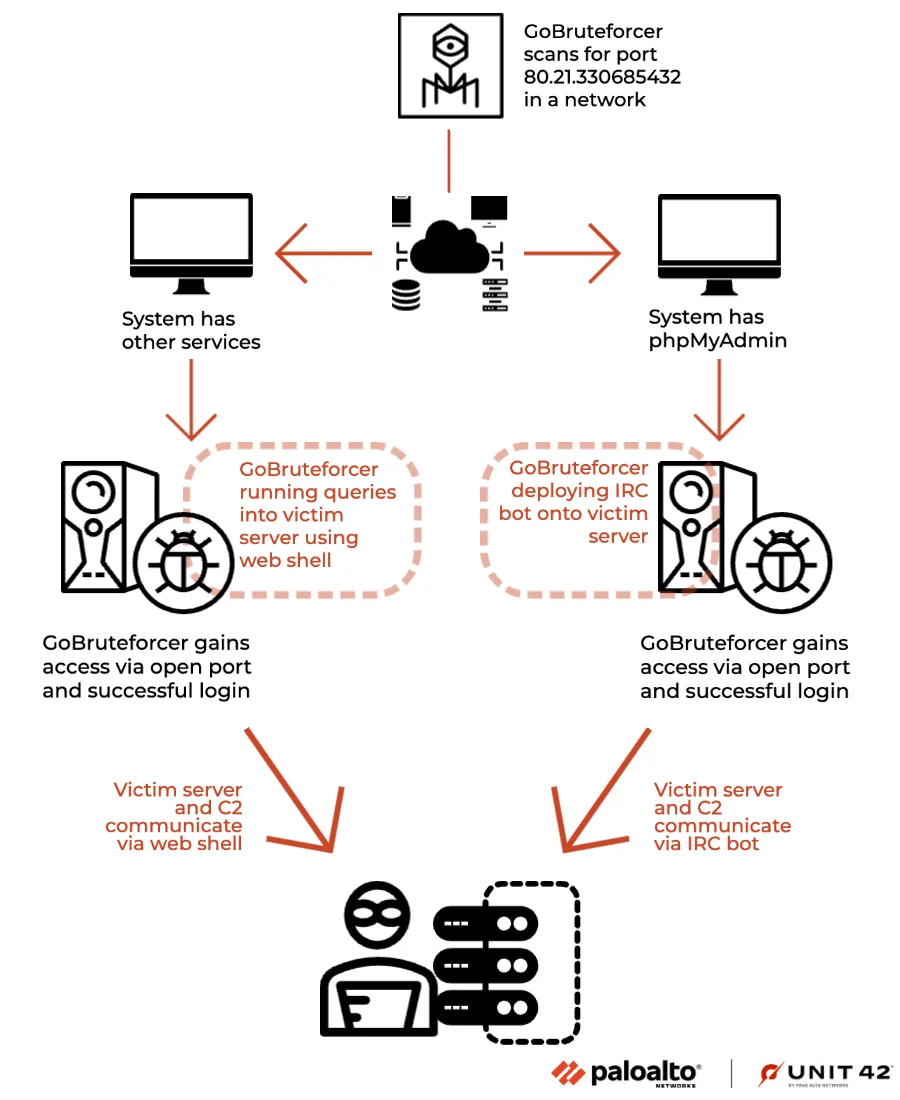

GoBruteforcer以选定的无类域间路由(CIDR)块内的所有IP地址为目标,然后尝试通过暴力攻击来破坏已识别的服务器。僵尸网络使用多重扫描模块扫描CIDR内的主机以进行攻击。

一旦多重扫描模块识别出目标服务的开放端口,它就会使用一组凭据对服务器执行暴力攻击。

该僵尸网络以x86、x64 和ARM处理器架构为目标,专家注意到它依赖受害服务器上的互联网中继聊天(IRC)机器人与攻击者的服务器进行通信。

“一旦找到主机,GoBruteforcer就会尝试通过暴力破解来访问服务器。获得访问权限后,GoBruteforcer会部署一个包含攻击者 URL 的 IRC 机器人。”Palo Alto Networks指出:“后来,GoBruteforcer 还尝试使用PHP web shell查询受害系统。”

Unit 42尚未确定GoBruteforcer的初始向量,PHP web shell活动情况仍然未知。

研究人员认为,该僵尸网络正在积极发展,Palo Alto Networks分析的僵尸样本使用UPX Packer进行打包。

专家报告说,该僵尸程序会扫描任何开放的80端口以瞄准phpMyAdmin服务。对于MySQL和Postgres服务,恶意软件扫描开放端口3306和5432,然后使用特定的用户名和密码ping主机的数据库。当以FTP服务为目标时,恶意软件会检查开放端口21,然后尝试使用Goftp库进行身份验证,Goftp库是Golang的FTP客户端包。

“像GoBruteforcer这样的恶意软件利用弱(或默认)密码。” Palo Alto Networks总结道。“GoBruteforcer机器人具有多重扫描功能,这为其提供了广泛的目标,可用于进入网络。GoBruteforcer似乎也在积极开发中,因此攻击者可以在不久的将来改变他们用来攻击Web服务器的技术。”

本文来源于Lonely Blog -全球网络安全资讯平台, 转载请注明出处: https://blog.wuhao13.xin/4908.html